Links Deep Web:

Se conoce como Internet profunda o Internet invisible (en inglés: Deepweb, Invisible Web, Deep Web, Dark Web o Hidden Web) a todo el contenido de Internet que no forma parte del Internet superficial, es decir, de las páginas indexadas por las redes de los motores de búsqueda de la red. Esto es debido a las limitaciones que tienen las redes para acceder a todas las webs por distintos motivos.

La principal causa de la existencia de la Internet Profunda es la imposibilidad de los motores de búsqueda de encontrar o indexar el 95%[cita requerida] de la información existente en Internet. Si los buscadores tuvieran la capacidad para acceder a toda la información entonces la magnitud de la "Internet profunda" se reduciría casi en su totalidad; sin embargo, no desaparecería totalmente porque siempre existirán páginas privadas. Los siguientes son algunos de los motivos por los que los buscadores son incapaces de indexar la Internet Profunda.

En el año 2000 se estimaba que el tamaño del Internet Profundo era de 7.500 Terabytes de datos en unos 550.000 millones de documentos. Para comparar se estima que en aquella época la Internet superficial ocupaba 167 Terabytes y el contenido de la Biblioteca del Congreso de Estados Unidos tenía unos 3.000 Terabytes que no eran accesibles por los motores de búsqueda.

La principal causa de la existencia de la Internet Profunda es la imposibilidad de los motores de búsqueda de encontrar o indexar el 95%[cita requerida] de la información existente en Internet. Si los buscadores tuvieran la capacidad para acceder a toda la información entonces la magnitud de la "Internet profunda" se reduciría casi en su totalidad; sin embargo, no desaparecería totalmente porque siempre existirán páginas privadas. Los siguientes son algunos de los motivos por los que los buscadores son incapaces de indexar la Internet Profunda.

En el año 2000 se estimaba que el tamaño del Internet Profundo era de 7.500 Terabytes de datos en unos 550.000 millones de documentos. Para comparar se estima que en aquella época la Internet superficial ocupaba 167 Terabytes y el contenido de la Biblioteca del Congreso de Estados Unidos tenía unos 3.000 Terabytes que no eran accesibles por los motores de búsqueda.

Información sobre la Deep Web:

Resulta que en este mundo de drogas, armas, comercio clandestino e información clasificada, el material conspirativo abunda. En especial a lo relacionado con conspiraciones gubernamentales e Illuminati. Según la información que se está multiplicando en Internet, en estas oscuras aguas pueden llegar a encontrarse materiales clasificados por el gobierno y desclasificados luego, los experimentos de Nikola Tesla con planos y las matemáticas requeridas, los éxitos de Mengele en Aushwitz, planos para motores que producen energía libre, La ley de los 13 (esta documentación se refiere a las 13 familias que gobiernan a nivel mundial y que poseen protocolos endogámicos entre ellas mismas con el fin de mantener el poder), como venderle el alma a Satán, los protocolos nephilianos (refiriéndose a información clasificada sobre los Nephilim bíblicos), las métricas de emisión de energía de los cristales y otro montón de cosas sinfín que serían como la biblioteca de alejandría para un investigador de estos temas.

Resulta que en este mundo de drogas, armas, comercio clandestino e información clasificada, el material conspirativo abunda. En especial a lo relacionado con conspiraciones gubernamentales e Illuminati. Según la información que se está multiplicando en Internet, en estas oscuras aguas pueden llegar a encontrarse materiales clasificados por el gobierno y desclasificados luego, los experimentos de Nikola Tesla con planos y las matemáticas requeridas, los éxitos de Mengele en Aushwitz, planos para motores que producen energía libre, La ley de los 13 (esta documentación se refiere a las 13 familias que gobiernan a nivel mundial y que poseen protocolos endogámicos entre ellas mismas con el fin de mantener el poder), como venderle el alma a Satán, los protocolos nephilianos (refiriéndose a información clasificada sobre los Nephilim bíblicos), las métricas de emisión de energía de los cristales y otro montón de cosas sinfín que serían como la biblioteca de alejandría para un investigador de estos temas.

Lo que encontró Gary McKinnon, el UFO hacker:

Durante un año este ciudadano británico paseó por los secretos del Ejército estadounidense sin ser detectado, con el único interés de encontrar archivos relacionados con extraterrestres.

Aradia

Gary McKinnon, el famoso hacker británico, pudo respirar tranquilo luego de diez años de persecución jurídica por parte de los Estados Unidos.

Antes de terminar el 2012 el gobierno de Gran Bretaña negó concluyentemente la solicitud del gobierno estadounidense de extraditar a McKinnon y aseveró que el hacker no será juzgado por sus supuestos delitos.

McKinnon se hizo famoso por infiltrarse durante un año sin ser detectado en las computadoras y archivos militares de la NASA, el Ejército, la Marina, el Departamento de Defensa y el Pentágono, entre otras.

El interés de este hacker era buscar pruebas de la existencia de ingeniería extraterrestre y la existencia de ovnis, motivo por el cual fue detenido en el año 2002 por la policía británica y desde allí empezó su lucha contra la petición de extradición hecha por los Estados Unidos.

Si Estados Unidos hubiera ganado el caso, este hacker interesado en ovnis habría sido condenado a 70 años de prisión en Guantánamo, pues tenía siete cargos, cada uno con penas de 10 años de prisión. Uno de los más graves fue el de “colapsar la red militar” de Washington.

A McKinnon se le calificó por parte del gobierno norteamericano como el mayor intruso cibernético antes de Julian Assange (Wikileaks) y por supuesto uno de los que más daño había causado al país.

Sin embargo este caso despertó la solidaridad mundial de cientos de creyentes en ovnis, a tal punto que surgieron grupos y personalidades de apoyo al hacker tales como Sting; el alcalde de Londres, Boris Johnson; Terry Waite, David Gilmour, de Pink Floyd; David y Julie Christie, entre otros muchos. Además hubo manifestaciones públicas en Reino Unido y campañas a su favor, entre las que vale la pena mencionar “Free Garry McKinnon”.

Lo que encontró este hackerAlgunos medios de comunicación han querido restarle importancia al tema y lo contextualizan en un marco burlesco, quizás para tapar lo que realmente importa en este caso y es lo que Gary McKinnon descubrió en los archivos más guardados del gobierno gringo.

McKinnon dijo que había encontrado pruebas de dispositivos de energía libre, dispositivos antigravedad, que había cientos de documentos sobre ovnis capturados a los cuales se les había realizado la ingeniería inversa, descubrimientos sobre los cuales se basan muchos adelantos de hoy, que la NASA recibe fotografías satelitales de ovnis de todo el mundo casi a diario y seguramente lo más importante es que ingresó a un documento llamado “el libro de acceso” en el que estaban los nombres en clave de 20 oficiales no terrestres que estarían vinculados al Ejército norteamericano.

Según fuentes del Pentágono de los Estados Unidos al menos 300 hackers infiltran la NASA diariamente y aunque varios han sido pillados, solo a uno, un rumano, se le condenó a ocho meses de prisión.

Algunos consideran a McKinnon un loco aficionado delirando por los ovnis, pero si es así, ¿por qué lo querían encerrar 70 años?

Durante un año este ciudadano británico paseó por los secretos del Ejército estadounidense sin ser detectado, con el único interés de encontrar archivos relacionados con extraterrestres.

Aradia

Gary McKinnon, el famoso hacker británico, pudo respirar tranquilo luego de diez años de persecución jurídica por parte de los Estados Unidos.

Antes de terminar el 2012 el gobierno de Gran Bretaña negó concluyentemente la solicitud del gobierno estadounidense de extraditar a McKinnon y aseveró que el hacker no será juzgado por sus supuestos delitos.

McKinnon se hizo famoso por infiltrarse durante un año sin ser detectado en las computadoras y archivos militares de la NASA, el Ejército, la Marina, el Departamento de Defensa y el Pentágono, entre otras.

El interés de este hacker era buscar pruebas de la existencia de ingeniería extraterrestre y la existencia de ovnis, motivo por el cual fue detenido en el año 2002 por la policía británica y desde allí empezó su lucha contra la petición de extradición hecha por los Estados Unidos.

Si Estados Unidos hubiera ganado el caso, este hacker interesado en ovnis habría sido condenado a 70 años de prisión en Guantánamo, pues tenía siete cargos, cada uno con penas de 10 años de prisión. Uno de los más graves fue el de “colapsar la red militar” de Washington.

A McKinnon se le calificó por parte del gobierno norteamericano como el mayor intruso cibernético antes de Julian Assange (Wikileaks) y por supuesto uno de los que más daño había causado al país.

Sin embargo este caso despertó la solidaridad mundial de cientos de creyentes en ovnis, a tal punto que surgieron grupos y personalidades de apoyo al hacker tales como Sting; el alcalde de Londres, Boris Johnson; Terry Waite, David Gilmour, de Pink Floyd; David y Julie Christie, entre otros muchos. Además hubo manifestaciones públicas en Reino Unido y campañas a su favor, entre las que vale la pena mencionar “Free Garry McKinnon”.

Lo que encontró este hackerAlgunos medios de comunicación han querido restarle importancia al tema y lo contextualizan en un marco burlesco, quizás para tapar lo que realmente importa en este caso y es lo que Gary McKinnon descubrió en los archivos más guardados del gobierno gringo.

McKinnon dijo que había encontrado pruebas de dispositivos de energía libre, dispositivos antigravedad, que había cientos de documentos sobre ovnis capturados a los cuales se les había realizado la ingeniería inversa, descubrimientos sobre los cuales se basan muchos adelantos de hoy, que la NASA recibe fotografías satelitales de ovnis de todo el mundo casi a diario y seguramente lo más importante es que ingresó a un documento llamado “el libro de acceso” en el que estaban los nombres en clave de 20 oficiales no terrestres que estarían vinculados al Ejército norteamericano.

Según fuentes del Pentágono de los Estados Unidos al menos 300 hackers infiltran la NASA diariamente y aunque varios han sido pillados, solo a uno, un rumano, se le condenó a ocho meses de prisión.

Algunos consideran a McKinnon un loco aficionado delirando por los ovnis, pero si es así, ¿por qué lo querían encerrar 70 años?

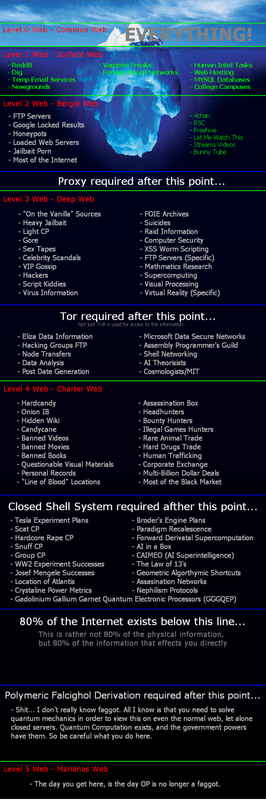

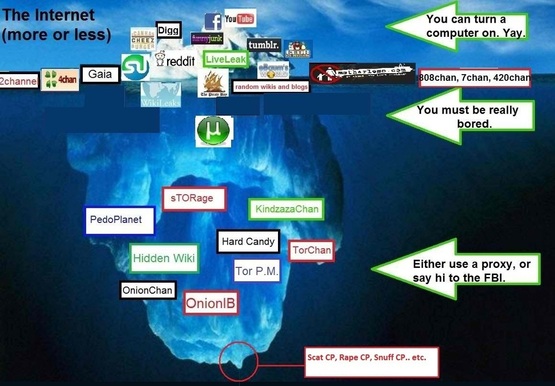

Deep Web y sus niveles (capturas de pantalla de algunas paginas)

Nivel 0:

Web común El más superficial de todos, dominando por un pequeño número de páginas que todos conocemos y que actualmente dominan el mundo internauta, tales son Google, Youtube, el mundo Yahoo!, Wikipedia, Redes sociales y similares.

Nivel 1:

Web Superficial: Aquí se encuentran web un poco menos conocidas pero de fácil acceso. Son en su mayoría foros, páginas pornográficas y pequeñas páginas independientes de interés no tan común como en el nivel anterior.(4chan, Reedit y parecidos)

Nivel 2:

Bergie Web:Está compuesto por dominios web aún menos conocidas y por los buscadores independientes tales como lo son Ares y Emule. El material que se puede obtener en este nivel es de moralidad dudosa y no apto para estómagos débiles. El morbo suele ser un tema recurrente.

Hasta aquí hemos tocado solo la parte superficial del ciber-mundo. es a partir de aquí donde está lo realmente “interesante”. Es ahora cuando se da el primer paso dentro de Deep Web.

Lo interesante de los niveles 3,4,5 y 6 es lo que pondré a continuación les seré franco, en su mayoría estos niveles contienen muchas bases de datos inmensas, ademas de toda la basura informática que hay en Internet.

Nivel 3:

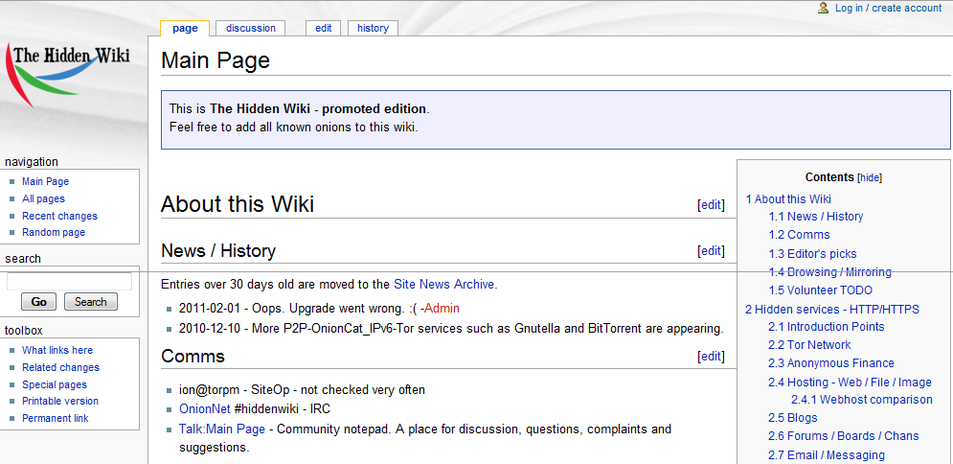

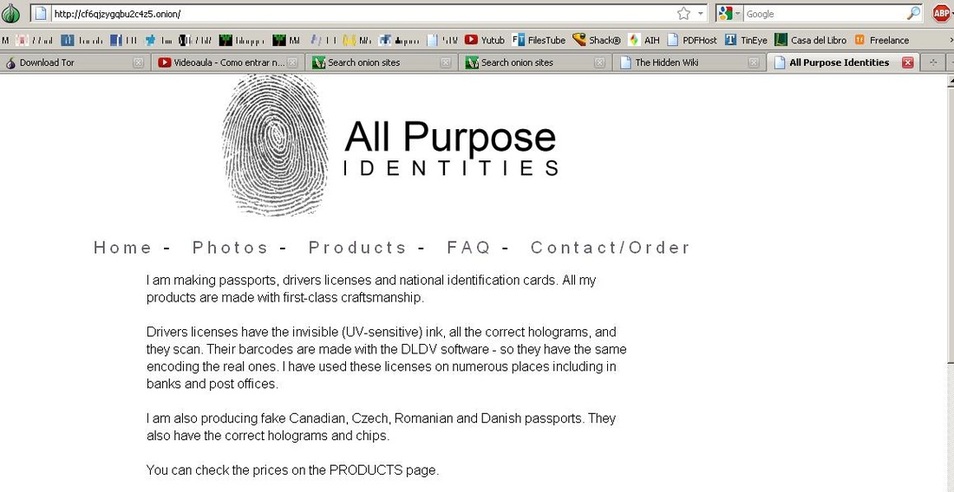

Deep Web d'abord : A partir de aquí las cosas cambian radicalmente las páginas que se rigen en este oscuro mundo suelen tener dominios compuestos por caracteres dejados caer de manera totalmente aleatoria. En ellas no hay publicidad, ni color y lo mas significativo es que no se relacionan entre ellas como las paginas superficiales, de hecho, ni siquiera aparecen en buscadores como Google, ni aunque copies el link de la página completa e intentes buscarlo. Los URL no terminan con .com o .org, sino con la terminacion .onion (aclaracion mas adelante).

Aquí hay muchas cosas raras, muchas cosas perturbadoras, muchas inútiles –tales como las web abandonadas, algunas por más de 25 años-, pero también muchas cosas útiles. En este sector quizá encuentres ese libro que tanto buscabas y que no encuentras por que cerraron Megaupload, o esa película de antaño que ya nadie se molesta en subir, e incluso hay algunos foros interesantes. Pero la verdad es que la mayoría de lo que hay aquí tiene fines mucho mas macabros y desagradables, en su mayoría pornografía infantil, pequeños mercados de drogas y armas, instructivos de cómo hacer bombas, o fotos de gente siendo torturada o desmembrada, entre otros.

En los foros que visité se hablan temas bastante perturbadores, a veces en broma y otras ni tanto. La verdad llega un punto en el que todo es tan raro que te es difícil discernir una broma, de un verdadero homicida contando como violó y mató a su víctima.

Nivel 4:

Charter Web: Los niveles anteriores eran peligrosos, pero con un proxy(aclaración mas adelante) y un buen antivirus era suficiente, pero aquí no. El cuarto nivel y lo que está por delante están plagados de hackers. Y por hackers no me refiero a chiquillos tontos cuyo único pasatiempo es infectar computadoras, me refiero a verdaderos piratas informáticos, lo mejor de entre lo mejor cuando a robo y malversación de datos se refiere.

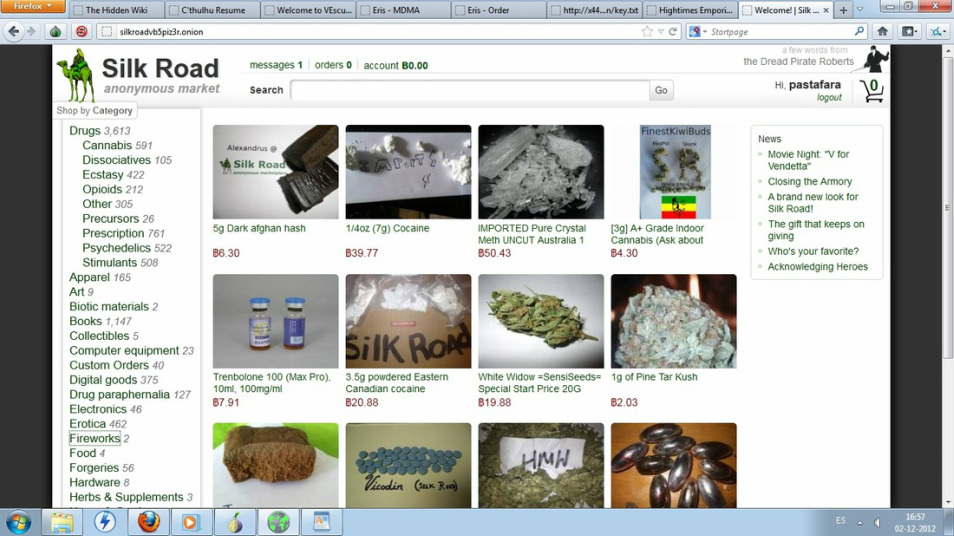

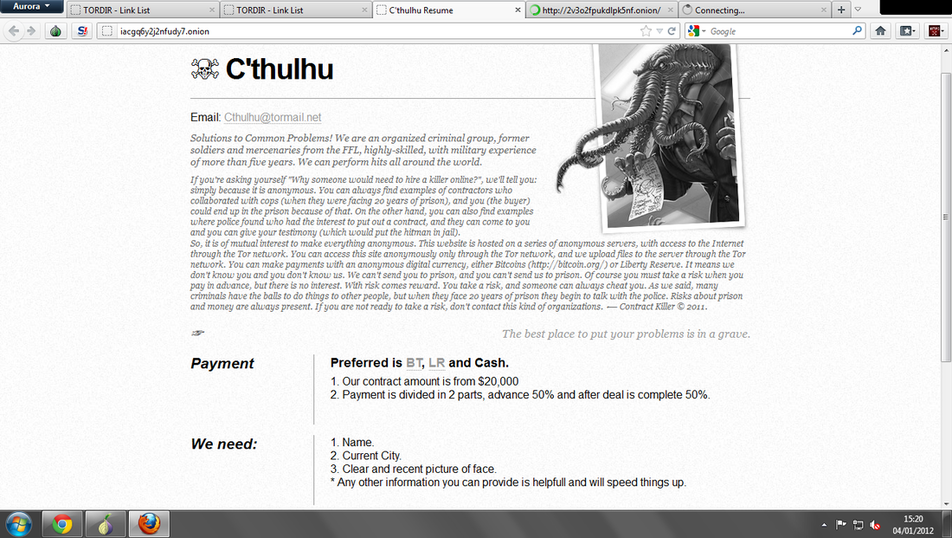

En este nivel, además de todo lo que hay en los otros niveles, se puede ver Snuff en vivo o grabaciones y, además, se encuentra el “Mercado Negro”. Una página de ventas online como mercadolibre, solo que aquí se venden cosas de los mas macabros, además de drogas, armas, órganos, trata de blancas e incluso puedes contratar sicarios. Todo pagado con una moneda llamada BitCoin.

Pero los hackers no están aquí de compras o para ver morbosidades varias, sino para trabajar.

En este nivel se encuentran paginas escriptadas de numeroso gobiernos, donde se puede encontrar información sobre a qué va realmente destinado el dinero de esos países, leyes que piensan ser aprobadas en secreto y secretos de estado tales como expedientes sobre experimentos con humanos que datan de las ultimas 4 décadas. Se dice mucho sobre estos experimentos, y por lo que se menciona, debes tener la fortaleza mental suficiente como para ver un video de ellos. Si creen que los médicos nazis hicieron monstruosidades, no querrían ver lo que estos psicópatas han hecho.

Nivel 5:

Marianas Web: Su nombre se debe a la Fosa de las Marianas en el océano Pacifico, el lugar mas profundo del mar en si. Hay muy poca información sobre este nivel. Se dice que aquí se exponen los secretos militares y de estado mas impactantes e importantes de todos y donde se aprueban estos mismos y donde se controla su progreso. También se cree que la entidad que realmente domina el mundo intercambia información entre sus contra partes por aquí. En este nivel se necesita algoritmos que no se sabe con certeza si existen ,ademas de computadoras que solo posee el gobierno.

Muchos han afirmado que existen 3 niveles mas aun debajo de este. De la información que encontré les daré una reseña de estos:

Nivel 6:

The Fog: Aquí los hackers que logran entrar utilizan la computación cuántica para poder sobrepasar la encriptacion. Es muy confuso en cuanto a lo que realmente está contenida en este nivel porque no hay pruebas concretas que alguien halla encontrado, pero creo que la computación cuántica se requiere para navegar por las cantidades masivas de datos en este nivel y por el grado y complejo nivel de seguridad de los datos transmitidos allí.

Nivel 7:

Virus Soup: Este nivel es al parecer el de los "jugadores grandes" . Está lleno de un montón de códigos, para tratar de evitar que la gente ‘avanzada’ acceda a capas cada vez más profundas. En este nivel, todo el mundo está luchando para mantener a otros por fuera de el, gracias a el valor de los sistemas manejados y la lucha por el poder que este ofrece. La mejor manera de describir el nivel 7, sería una zona de guerra. Donde cada hombre trabaja para sí mismo explotando además las bondades que brinda este nivel( mayor ilegalidad, casi indetectables para muchos gobiernos) e intentando llegar al nivel 8 y evitando que otras personas para llegar allí.

Nivel 8:

The Primarch System o Sistema Primario: En alusión a este nivel se especula que es el control primario del mismo Internet. Se dice que accediendo a este nivel se maneja a su antojo la web. Aunque es imposible para nuestras computadoras de romper estos códigos y encriptaciones.

Formas de Entrar:

Como sabemos, los buscadores normales como Google y similares no pueden acceder a estas paginas, así que mencionare como es que se puede acceder a estos lugares:

Niveles 1 y 2:

Proxy: es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Su prioridad es el anonimato.

Nivel 3:

Tor: The Onion Router, en su forma abreviada Tor, es un proyecto/navegador cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida de baja latencia y superpuesta sobre internet en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la Deep Web.

Niveles 4 en adelante:

Polymeric Falcighol Derivation y Closed Shell System: Son modificaciones de hardware y software imposibles de conseguir. Es todo lo que se sabe con certeza de las propiedades de estos procesos.

Web común El más superficial de todos, dominando por un pequeño número de páginas que todos conocemos y que actualmente dominan el mundo internauta, tales son Google, Youtube, el mundo Yahoo!, Wikipedia, Redes sociales y similares.

Nivel 1:

Web Superficial: Aquí se encuentran web un poco menos conocidas pero de fácil acceso. Son en su mayoría foros, páginas pornográficas y pequeñas páginas independientes de interés no tan común como en el nivel anterior.(4chan, Reedit y parecidos)

Nivel 2:

Bergie Web:Está compuesto por dominios web aún menos conocidas y por los buscadores independientes tales como lo son Ares y Emule. El material que se puede obtener en este nivel es de moralidad dudosa y no apto para estómagos débiles. El morbo suele ser un tema recurrente.

Hasta aquí hemos tocado solo la parte superficial del ciber-mundo. es a partir de aquí donde está lo realmente “interesante”. Es ahora cuando se da el primer paso dentro de Deep Web.

Lo interesante de los niveles 3,4,5 y 6 es lo que pondré a continuación les seré franco, en su mayoría estos niveles contienen muchas bases de datos inmensas, ademas de toda la basura informática que hay en Internet.

Nivel 3:

Deep Web d'abord : A partir de aquí las cosas cambian radicalmente las páginas que se rigen en este oscuro mundo suelen tener dominios compuestos por caracteres dejados caer de manera totalmente aleatoria. En ellas no hay publicidad, ni color y lo mas significativo es que no se relacionan entre ellas como las paginas superficiales, de hecho, ni siquiera aparecen en buscadores como Google, ni aunque copies el link de la página completa e intentes buscarlo. Los URL no terminan con .com o .org, sino con la terminacion .onion (aclaracion mas adelante).

Aquí hay muchas cosas raras, muchas cosas perturbadoras, muchas inútiles –tales como las web abandonadas, algunas por más de 25 años-, pero también muchas cosas útiles. En este sector quizá encuentres ese libro que tanto buscabas y que no encuentras por que cerraron Megaupload, o esa película de antaño que ya nadie se molesta en subir, e incluso hay algunos foros interesantes. Pero la verdad es que la mayoría de lo que hay aquí tiene fines mucho mas macabros y desagradables, en su mayoría pornografía infantil, pequeños mercados de drogas y armas, instructivos de cómo hacer bombas, o fotos de gente siendo torturada o desmembrada, entre otros.

En los foros que visité se hablan temas bastante perturbadores, a veces en broma y otras ni tanto. La verdad llega un punto en el que todo es tan raro que te es difícil discernir una broma, de un verdadero homicida contando como violó y mató a su víctima.

Nivel 4:

Charter Web: Los niveles anteriores eran peligrosos, pero con un proxy(aclaración mas adelante) y un buen antivirus era suficiente, pero aquí no. El cuarto nivel y lo que está por delante están plagados de hackers. Y por hackers no me refiero a chiquillos tontos cuyo único pasatiempo es infectar computadoras, me refiero a verdaderos piratas informáticos, lo mejor de entre lo mejor cuando a robo y malversación de datos se refiere.

En este nivel, además de todo lo que hay en los otros niveles, se puede ver Snuff en vivo o grabaciones y, además, se encuentra el “Mercado Negro”. Una página de ventas online como mercadolibre, solo que aquí se venden cosas de los mas macabros, además de drogas, armas, órganos, trata de blancas e incluso puedes contratar sicarios. Todo pagado con una moneda llamada BitCoin.

Pero los hackers no están aquí de compras o para ver morbosidades varias, sino para trabajar.

En este nivel se encuentran paginas escriptadas de numeroso gobiernos, donde se puede encontrar información sobre a qué va realmente destinado el dinero de esos países, leyes que piensan ser aprobadas en secreto y secretos de estado tales como expedientes sobre experimentos con humanos que datan de las ultimas 4 décadas. Se dice mucho sobre estos experimentos, y por lo que se menciona, debes tener la fortaleza mental suficiente como para ver un video de ellos. Si creen que los médicos nazis hicieron monstruosidades, no querrían ver lo que estos psicópatas han hecho.

Nivel 5:

Marianas Web: Su nombre se debe a la Fosa de las Marianas en el océano Pacifico, el lugar mas profundo del mar en si. Hay muy poca información sobre este nivel. Se dice que aquí se exponen los secretos militares y de estado mas impactantes e importantes de todos y donde se aprueban estos mismos y donde se controla su progreso. También se cree que la entidad que realmente domina el mundo intercambia información entre sus contra partes por aquí. En este nivel se necesita algoritmos que no se sabe con certeza si existen ,ademas de computadoras que solo posee el gobierno.

Muchos han afirmado que existen 3 niveles mas aun debajo de este. De la información que encontré les daré una reseña de estos:

Nivel 6:

The Fog: Aquí los hackers que logran entrar utilizan la computación cuántica para poder sobrepasar la encriptacion. Es muy confuso en cuanto a lo que realmente está contenida en este nivel porque no hay pruebas concretas que alguien halla encontrado, pero creo que la computación cuántica se requiere para navegar por las cantidades masivas de datos en este nivel y por el grado y complejo nivel de seguridad de los datos transmitidos allí.

Nivel 7:

Virus Soup: Este nivel es al parecer el de los "jugadores grandes" . Está lleno de un montón de códigos, para tratar de evitar que la gente ‘avanzada’ acceda a capas cada vez más profundas. En este nivel, todo el mundo está luchando para mantener a otros por fuera de el, gracias a el valor de los sistemas manejados y la lucha por el poder que este ofrece. La mejor manera de describir el nivel 7, sería una zona de guerra. Donde cada hombre trabaja para sí mismo explotando además las bondades que brinda este nivel( mayor ilegalidad, casi indetectables para muchos gobiernos) e intentando llegar al nivel 8 y evitando que otras personas para llegar allí.

Nivel 8:

The Primarch System o Sistema Primario: En alusión a este nivel se especula que es el control primario del mismo Internet. Se dice que accediendo a este nivel se maneja a su antojo la web. Aunque es imposible para nuestras computadoras de romper estos códigos y encriptaciones.

Formas de Entrar:

Como sabemos, los buscadores normales como Google y similares no pueden acceder a estas paginas, así que mencionare como es que se puede acceder a estos lugares:

Niveles 1 y 2:

Proxy: es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Su prioridad es el anonimato.

Nivel 3:

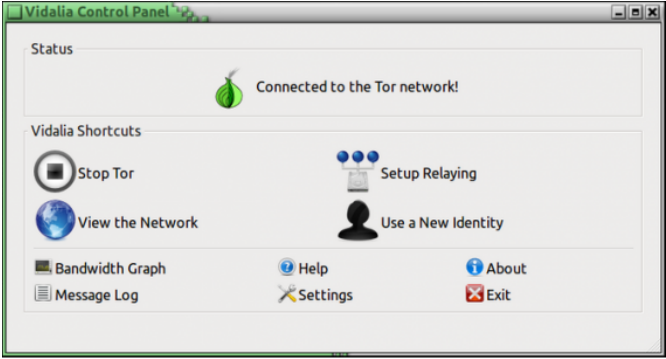

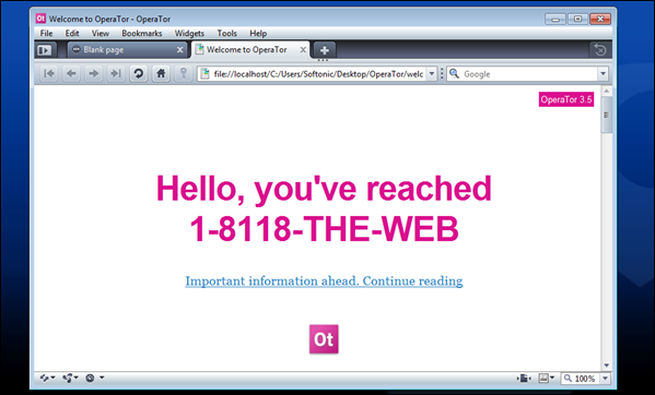

Tor: The Onion Router, en su forma abreviada Tor, es un proyecto/navegador cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida de baja latencia y superpuesta sobre internet en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la Deep Web.

Niveles 4 en adelante:

Polymeric Falcighol Derivation y Closed Shell System: Son modificaciones de hardware y software imposibles de conseguir. Es todo lo que se sabe con certeza de las propiedades de estos procesos.

Capturas de Pantalla:

Que es TOR y como funciona?

Un clic y tu identidad se desvanece. Tu conexión pasa a ser americana, francesa o indonesia. Enhorabuena: eres anónimo.

Así funciona Tor, un programa que hace que tu conexión se vuelva anónima. Personas de todo el mundo lo emplean a diario para evitar ser identificadas por gobiernos demasiado entrometidos o por sus fuerzas de seguridad.

Pero no hace falta ser perseguido por la CIA y la NSA para tener motivos para usar Tor. Es una herramienta que todos pueden usar a diario para hacer que obtener una navegación anónima y a prueba de rastreo.

¿Qué es Tor?

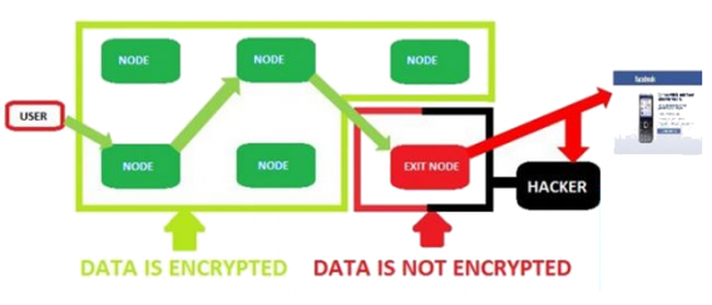

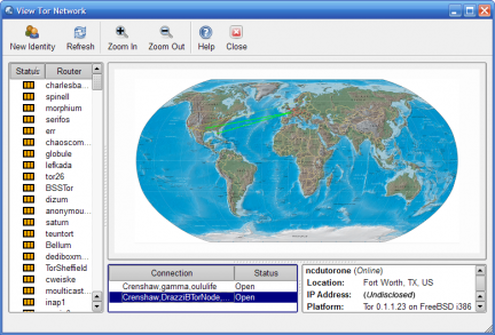

Tor es una aplicación que toma los datos que entran y salen a través de tu conexión a Internet y los hace pasar a través de un circuito de servidores repartidos por todo el mundo. Eso consigue que tu tráfico se vuelva totalmente anónimo.

La red de Tor, en la que cualquiera puede participar como nodo voluntario, consta de más de 4.000 máquinas repartidas por decenas de países de todo el mundo. Esta cantidad de nodos garantiza anonimato y conectividad para los usuarios de Tor.

Así funciona Tor, un programa que hace que tu conexión se vuelva anónima. Personas de todo el mundo lo emplean a diario para evitar ser identificadas por gobiernos demasiado entrometidos o por sus fuerzas de seguridad.

Pero no hace falta ser perseguido por la CIA y la NSA para tener motivos para usar Tor. Es una herramienta que todos pueden usar a diario para hacer que obtener una navegación anónima y a prueba de rastreo.

¿Qué es Tor?

Tor es una aplicación que toma los datos que entran y salen a través de tu conexión a Internet y los hace pasar a través de un circuito de servidores repartidos por todo el mundo. Eso consigue que tu tráfico se vuelva totalmente anónimo.

La red de Tor, en la que cualquiera puede participar como nodo voluntario, consta de más de 4.000 máquinas repartidas por decenas de países de todo el mundo. Esta cantidad de nodos garantiza anonimato y conectividad para los usuarios de Tor.

Para facilitar su uso, Tor se distribuye con Vidalia, una utilidad que permite iniciar, parar y controlar el funcionamiento de Tor. Existe una app similar para teléfonos Android llamada Orbot, e incluso una distribución Linux que usa exclusivamente Tor.

¿Qué significa Tor?

Tor no hace referencia al dios nórdico del trueno, sino que es un acrónimo para The Onion Router, el “enrutador cebolla”. La referencia se debe a la estructura de la red usada por Tor, que consiste en varias capas de cifrado que protegen los datos.

El proyecto Onion Router fue financiado originalmente por el gobierno de los Estados Unidos, y se desarrolló en los laboratorios de investigación de la marina de los EEUU. A día de hoy, Tor recibe financiación de diversas fuentes, como empresas y ONGs.

Tor no hace referencia al dios nórdico del trueno, sino que es un acrónimo para The Onion Router, el “enrutador cebolla”. La referencia se debe a la estructura de la red usada por Tor, que consiste en varias capas de cifrado que protegen los datos.

El proyecto Onion Router fue financiado originalmente por el gobierno de los Estados Unidos, y se desarrolló en los laboratorios de investigación de la marina de los EEUU. A día de hoy, Tor recibe financiación de diversas fuentes, como empresas y ONGs.

¿Para qué se usa Tor?

Tor se usa cuando se desea impedir que una actividad en Internet se pueda relacionar con la persona que la lleva a cabo. Tor crea anonimato en la red. Este anonimato puede ser aprovechado para las finalidades más diversas.

Tor se usa cuando se desea impedir que una actividad en Internet se pueda relacionar con la persona que la lleva a cabo. Tor crea anonimato en la red. Este anonimato puede ser aprovechado para las finalidades más diversas.

Un uso ético de Tor es el que defienden instituciones como la EFF, que promociona Tor como una herramienta que protege a quien lucha por los derechos civiles en regímenes totalitarios, ya sean periodistas, informadores o disidentes políticos.

Pero la sombra que Tor ofrece también es usada para fines más turbios, como la compra-venta de moneda virtual (Bitcoin), la distribución de contenidos ilegales, el comercio ilegal, el espionaje y la comunicación entre grupos criminales.

Pero la sombra que Tor ofrece también es usada para fines más turbios, como la compra-venta de moneda virtual (Bitcoin), la distribución de contenidos ilegales, el comercio ilegal, el espionaje y la comunicación entre grupos criminales.

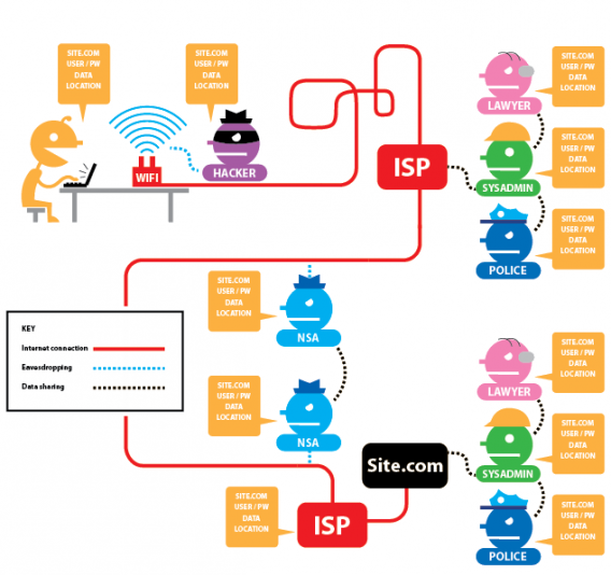

¿Cómo funciona Tor?

Cuando te conectas a un sitio web, tu ordenador o móvil intenta conectarse directamente a esa máquina por la ruta más directa. Es una cuestión de eficiencia, de velocidad.

Cuando te conectas a un sitio web, tu ordenador o móvil intenta conectarse directamente a esa máquina por la ruta más directa. Es una cuestión de eficiencia, de velocidad.

Lo que ocurre es que tu red, identificada por una dirección IP, consta entonces como el punto de partida de las comunicaciones. Y ese número puede ser usado en tu contra.

Cuando usas Tor, esa línea entre tu PC y el servidor remoto se rompe. La conexión va pasando por una serie de nodos secretos que cifran los datos que envías y recibes

Al llegar al nodo de salida, la información se descifra para que llegue al destinatario y puedas ser usada. En ese momento, los datos pierden toda su protección.

Cuando usas Tor, esa línea entre tu PC y el servidor remoto se rompe. La conexión va pasando por una serie de nodos secretos que cifran los datos que envías y recibes

Al llegar al nodo de salida, la información se descifra para que llegue al destinatario y puedas ser usada. En ese momento, los datos pierden toda su protección.

¿Por qué Tor es lento?

Como comentan los autores de Tor en la página oficial, hay muchas razones por las que Tor es más lento que una conexión normal. La primera tiene que ver con el diseño de la red Tor: el tráfico va saltando de un nodo a otro, y las demoras se suman.

Como comentan los autores de Tor en la página oficial, hay muchas razones por las que Tor es más lento que una conexión normal. La primera tiene que ver con el diseño de la red Tor: el tráfico va saltando de un nodo a otro, y las demoras se suman.

Conforme la red Tor reciba más ayuda por parte de voluntarios y más dinero de patrocinadores, la cantidad y velocidad de los nodos mejorará la velocidad general del servicio. Pero no esperes grandes velocidades; es el precio a pagar por el anonimato.

¿Es Tor seguro?

Cuando se usa correctamente, Tor garantiza el anonimato, pero no la privacidad. Si alguien está escuchando el tráfico en el punto de salida, puede leer la información.

Cuando se usa correctamente, Tor garantiza el anonimato, pero no la privacidad. Si alguien está escuchando el tráfico en el punto de salida, puede leer la información.

Un hacker situado en el nodo de salida puede capturar los datos (fuente)

Otro punto débil de Tor son los plugins. Flash, por ejemplo, invalida el anonimato de Tor, ya que ignora la configuración de conexión y almacena sus propias cookies.

En general, el uso de Tor con aplicaciones inseguras echa a perder el anonimato. Eso incluye servicios externos, como las DNS. Por suerte, Tor trabaja en solucionar esto

Otro punto débil de Tor son los plugins. Flash, por ejemplo, invalida el anonimato de Tor, ya que ignora la configuración de conexión y almacena sus propias cookies.

En general, el uso de Tor con aplicaciones inseguras echa a perder el anonimato. Eso incluye servicios externos, como las DNS. Por suerte, Tor trabaja en solucionar esto

¿Cómo se puede hacer Tor más seguro?

Para aumentar la seguridad de Tor, es recomendable hacer lo siguiente:

Navegar sin plugins ni JavaScript activados

Usar siempre ser el protocolo HTTPS al navegar

Si la información enviada es confidencial, cifrarla aparte

Para aumentar la seguridad de Tor, es recomendable hacer lo siguiente:

Navegar sin plugins ni JavaScript activados

Usar siempre ser el protocolo HTTPS al navegar

Si la información enviada es confidencial, cifrarla aparte

Una combinación bastante segura es usar Tor con un túnel VPN como HotSpot Shield, lo que añade una capa extra de cifrado. Pero hay que hacerlo correctamente.

¿Hay alternativas a Tor?

Existen alternativas a Tor a la hora de navegar con garantías de anonimato. Las más conocidas son las siguientes:

Existen alternativas a Tor a la hora de navegar con garantías de anonimato. Las más conocidas son las siguientes:

JAP (Java Anon Proxy o JonDon), un sistema de proxy seguros

I2P, un software que crea una red totalmente cifrada y privada

Freenet, una de las muchas redes anónimas en circulación

Proxys como TunnelBear, Freegate o PaperBus

Túneles VPN como HotSpot Shield o UltraSurf

I2P, un software que crea una red totalmente cifrada y privada

Freenet, una de las muchas redes anónimas en circulación

Proxys como TunnelBear, Freegate o PaperBus

Túneles VPN como HotSpot Shield o UltraSurf

Ten cuidado con lo que haces:

Ninguna herramienta es infalible. Para un atacante con recursos es posible burlar las defensas de anonimato de Tor e identificar a quien está detrás de la maraña de nodos. Tor mejora tu anonimato, pero no te hace invisible, ni impune.

Ninguna herramienta es infalible. Para un atacante con recursos es posible burlar las defensas de anonimato de Tor e identificar a quien está detrás de la maraña de nodos. Tor mejora tu anonimato, pero no te hace invisible, ni impune.